ENGINEERS' COLUMN

vol.5

公開日:2026/01/19

Blast‑RADIUS脆弱性対応に伴うFortiGateのRADIUSクライアント仕様変更とその影響

- セキュリティ

- 運用

はじめに

FortiGateは、Fortinetが提供する次世代ファイアウォール(NGFW)であり、ネットワークの境界防御や脅威対策を担うセキュリティ製品として、さまざまな企業・組織で利用されています。CTCテクノロジー株式会社では、FortiGateをはじめとするFortinet製品の保守サポートサービスを提供しています。

背景

FortiOS 7.2.10/7.4.5/7.6.1以降では、Blast RADIUS脆弱性(CVE-2024-3596)への対策として、FortiGateがRADIUSクライアントとして動作する際の仕様が変更されました。この変更に伴い、バージョンアップ後にRADIUS認証が失敗する事象について、複数のお問い合わせをいただいています。

本記事では、RADIUSおよびその標準仕様におけるMessage-Authenticator属性の役割を説明したうえで、FortiOSにおける仕様変更の内容とその影響について解説します。

用語整理

RADIUS

認証(Authentication)、認可(Authorization)、記録(Accounting)を行うためのプロトコルです。

EAP

認証プロトコルの一種で、EAP-TLS、EAP-TTLS、EAP-PEAPなどの方式があります。主にIPsec IKEv2、802.1X(有線/無線)で利用されます。

一方、EAPを用いない方式として、PAP、CHAP、MS-CHAPなどのユーザ名/パスワードを用いる方式があります。これらは主にIPsec IKEv1(XAuth)、SSL-VPN、ファイアウォールのユーザ認証などで利用されます。

RADSEC(RADIUS over TLS)

RADIUS通信自体をTLSで暗号化する仕組みです。EAP-TLSとは異なる技術です。

Message-Authenticator属性

RFC 2869では、EAPメッセージを含むRADIUS通信において、パケット全体の整合性を検証する仕組みとして、Message-Authenticator(属性番号80)が定義されています。また、RFC 3579では、EAPメッセージを含むRADIUSパケットには本属性の付与を必須と規定しています。

FortiOS仕様変更の概要と影響

本仕様変更はFortiGateをRADIUSクライアントとして利用し、非EAP認証を実装している環境に影響します。

非EAP認証

仕様変更前は、非EAP認証において、FortiGateから送信されるAccess-RequestにMessage-Authenticator属性は付与されていませんでした。仕様変更後は、Blast-RADIUSへの対策として、非EAP認証においても常にMessage-Authenticator属性が付与されるようになりました。その結果、RADIUSサーバからの応答パケットにMessage-Authenticator属性が含まれていない場合、FortiGateはその応答を不正と判断し、認証は失敗します。

EAP認証

EAP認証では、従来からAccess-RequestにMessage-Authenticator属性が付与されています。そのため、本仕様変更による影響はありません。

RADSEC

RADSECでは通信全体をTLSで保護するため、Message-Authenticator属性の検証は必須ではありません。そのため、仕様変更による影響はありません。

なお、FortiGateではFortiOS 7.4.0以降でRADSECをサポートしています。

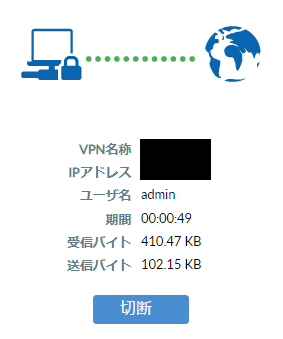

動作検証

RADIUSサーバ側の設定(require_message_authenticator)を変更し、EAP認証および非EAP認証における挙動を検証しました。

require_message_authenticatorの意味

- 本設定値が「yes」の場合:

RADIUSクライアントが送信するAccess-RequestにMessage-Authenticator属性が付与されていない場合、サーバは応答しません。 - 本設定値が「no」の場合:

属性が付与されていない場合でも、サーバは認証処理を継続します。

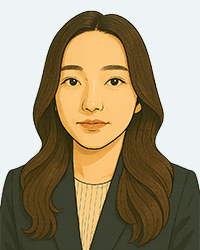

検証環境と確認方法

| RADIUSサーバ | FreeRADIUS(Message-Authenticator属性の付与をサポート) |

|---|---|

| RADIUSクライアント | FortiGate 60F/FortiOS 7.2(7.2.9、 7.2.10、7.2.11) |

| 検証方法 |

|

| 確認点 |

|

検証結果

1)EAP認証

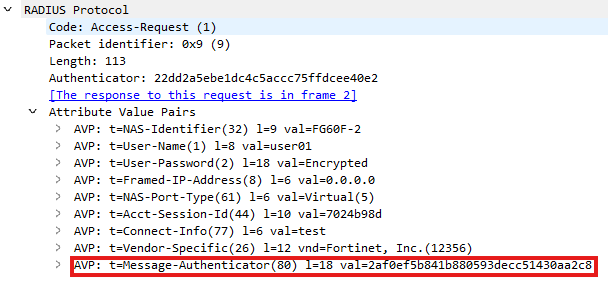

すべてのFortiOSバージョンにおいて、require_message_authenticatorの設定値に関わらず認証は成功しました。また、いずれのバージョンでも、FortiGateが送信したAccess-RequestにMessage-Authenticator属性が付与されていることをパケットキャプチャで確認しています。

2)非EAP認証

非EAP認証では、FortiOSのバージョンおよびrequire_message_authenticatorの設定値によって動作が異なりました。

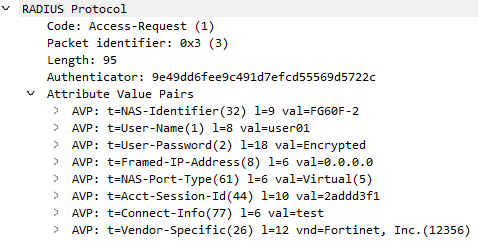

FortiOS 7.2.9

require_message_authenticatorの設定値が「yes」の場合、認証は失敗しました。

このとき、FortiGateが送信したAccess-RequestにはMessage-Authenticator属性が付与されていないことを、パケットキャプチャで確認しています。

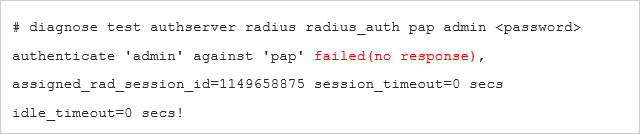

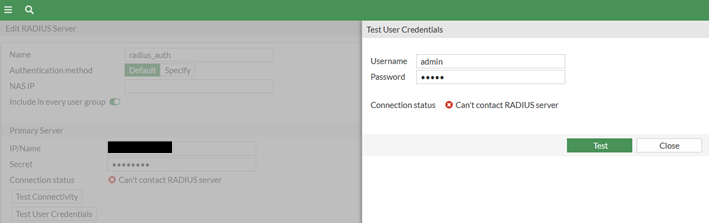

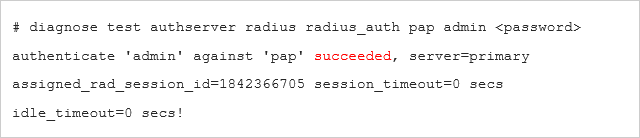

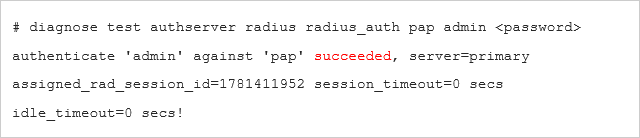

FortiOS 7.2.10

require_message_authenticatorの設定値が「yes」の場合、GUIでの認証テストのみ認証が失敗し、CLIからの認証テストは成功しました。これは、FortiOS 7.2.10の既知不具合(BugID:1075627)によるもので、FortiOS 7.2.11で修正されています。

CLIの認証テストでは、FortiGateが送信したAccess-RequestにMessage-Authenticator属性が付与されていましたが、GUIの認証テストでは付与されていないことをパケットキャプチャで確認しています。

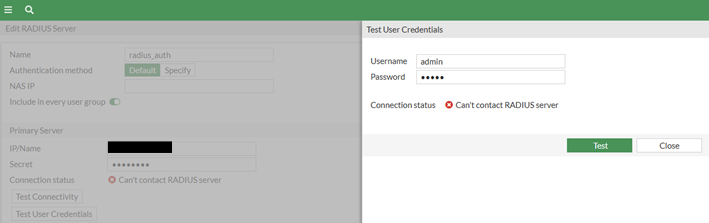

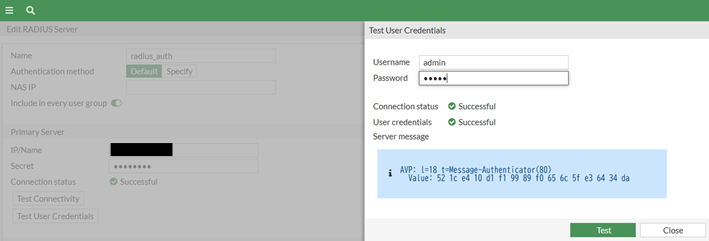

FortiOS 7.2.11

require_message_authenticatorの設定値に関わらず、認証は成功しました。

CLIおよびGUIのいずれのテストでも、FortiGateが送信したAccess-RequestにMessage-Authenticator属性が付与されていることをパケットキャプチャで確認しています。

3)まとめ

検証結果を表にまとめます。

| FortiOS | RADIUSサーバ側の require_message_authenticator 設定 |

非EAP認証 (GUIでの認証テスト) |

非EAP認証 (CLIでの認証テスト) |

EAP認証 (IPsec IKEv2) |

|---|---|---|---|---|

| 7.2.9 | no | 認証成功 | 認証成功 | 認証成功 |

| yes | 認証失敗 | 認証失敗 | 認証成功 | |

| 7.2.10 | no | 認証成功 | 認証成功 | 認証成功 |

| yes | 認証失敗※1 | 認証成功 | 認証成功 | |

| 7.2.11 | no | 認証成功 | 認証成功 | 認証成功 |

| yes | 認証成功 | 認証成功 | 認証成功 |

※1BugID:1075627の影響によるものです。

さいごに

RADIUSサーバがMessage-Authenticator属性の送信に対応している場合、本仕様変更による影響はありません。一方、非EAP認証を利用し、かつRADIUSサーバが当該属性に対応していない環境では、FortiOSのバージョンアップ後にRADIUS認証が失敗する可能性があります。 非EAP認証を利用している環境において、FortiOS 7.2.10/7.4.5/7.6.1以降を適用する際は、事前にRADIUSサーバ側の仕様を確認することで、トラブルを未然に防ぐことができます。

参考資料

ENGINEERS' COLUMN 記事一覧

-

vol.9

公開日:2026/05/22

ストレージの設計時に見落としがちなポイント3選

私たちサポートエンジニアは、お客様の機器に故障が発生した場合、復旧を最優先に対応します。一方で、システムが長期的に安定稼働するよう、提案や助言を行うことも重要な役割です。導入済みの機器を主にサポートしていると、時々「このシステムはなぜこのような設計・設定にしたのだろう?」と疑問に思うことがあります。

- ストレージ

View More

-

vol.8

公開日:2026/03/13

Wi-Fi 8は「速さ」から「途切れない」へ Wi-Fi 7との違いと導入判断のポイント

Wi-Fi 7(IEEE 802.11be)の普及がようやく始まったばかりですが、すでに次世代の無線LAN規格であるIEEE 802.11bn(Wi-Fi 8)の標準化作業がIEEE 802.11ワーキンググループにて着々と進んでいます。

- アーキテクチャ

View More

-

vol.7

公開日:2026/02/27

SSLi(SSL Inspection)を活用した際に見えてきた課題とポイント

SSLiは、暗号化されているHTTPS通信を一度復号し、HTTPとして可視化する技術です。これにより、通信内容を内部で確認し、マルウェア検査や不審なアクセスの検知を行うことが可能になります。

- セキュリティ

View More

-

vol.6

公開日:2026/02/16

バックアップの進化 ― ランサムウェア時代に求められる新常識

近年、各種メディアの報道でも取り上げられているように、ランサムウェアによるITシステムへの攻撃は、企業にとって最も深刻な脅威の一つとなっています。被害を受けた場合、サービスの再開には長期間を要するケースも多く、その社会的影響や企業が負うコストは非常に大きいものです。そのため、これまで以上にセキュリティ対策を強化する重要性が高まっています。

- セキュリティ

- 運用

View More

-

vol.5

公開日:2026/01/19

Blast‑RADIUS脆弱性対応に伴うFortiGateのRADIUSクライアント仕様変更とその影

FortiGateは、Fortinetが提供する次世代ファイアウォール(NGFW)であり、ネットワークの境界防御や脅威対策を担うセキュリティ製品として、さまざまな企業・組織で利用されています。CTCテクノロジー株式会社では、FortiGateをはじめとするFortinet製品の保守サポートサービスを提供しています。

- セキュリティ

- 運用

View More

-

vol.4

公開日:2025/12/24

ITインフラ機器のOSのバージョン選定

「ハードウェアのサポート終了はまだ先なのに、そこで動いているITインフラ機器のOS(ファームウェア)のバージョンのサポート期間が終了している」このような話を聞いたことがある(または指摘されたことがある)方も少なくないのではないでしょうか。

- 運用

View More

-

vol.3

公開日:2025/12/10

データセンターに液体?高発熱化するサーバーを冷やす「液冷」とは

“なぜ今、液体なのか?”を起点にDLC(Direct Liquid Cooling:直接液冷)の具体的な仕組み、そしてそれがデータセンターにもたらすメリットについて解説します。

- サーバ

View More

-

vol.2

公開日:2025/11/10

CPU・GPU・DPUの違いと役割のおさらいから多様化するプロセッサの最適利用について

皆さんはCPU・GPU・DPUといったワードをどのくらい頻繁に目にしますか? 近年、サーバーやストレージシステムの設計において「CPU(Central Processing Unit)」だけではなく、「GPU(Graphics Processing Unit)」や「DPU(Data Processing Unit)」といった多様なプロセッサの組み合わせ(もしくはそれらを搭載した製品の利用)がずいぶん一般的になってきたと思います。

- アーキテクチャ

View More

-

vol.1

公開日:2025/10/10

ストレージの容量が解放されない?! ― 確認したい2つのポイント

時々「ファイルを削除したのにストレージの容量が解放されない」といったお問い合わせをいただくことがあります。原因はいくつかあるのですが、一般的によくある原因の2つを紹介します。

- サーバ

- ストレージ

View More