ENGINEERS' COLUMN

vol.6

公開日:2026/02/16

バックアップの進化 ― ランサムウェア時代に求められる新常識

- セキュリティ

- 運用

1. ランサムウェア攻撃の深刻化

近年、各種メディアの報道でも取り上げられているように、ランサムウェアによるITシステムへの攻撃は、企業にとって最も深刻な脅威の一つとなっています。被害を受けた場合、サービスの再開には長期間を要するケースも多く、その社会的影響や企業が負うコストは非常に大きいものです。そのため、これまで以上にセキュリティ対策を強化する重要性が高まっています。

企業のシステム管理者は、アカウント管理の厳格化、ネットワークシステム監視、セキュリティ教育・訓練など、さまざまな対策を継続的に実施する必要があります。その負担は年々増加しており、昨今のランサムウェア攻撃の脅威に対応するため、セキュリティ体制の見直しや改善に取り組む企業も増えています。

2. なぜバックアップの“セキュリティ”が重要なのか

バックアップはシステムを復旧するための”最後の砦”ですが、近年ではその砦自体が攻撃の標的となっています。警察庁サイバー警察局の資料によると、バックアップを取得していたにもかかわらず、復旧が出来なかったという事例が報告されています。攻撃者は侵入の初期の段階でバックアップデータの暗号化・削除を試みます。つまり、従来の「バックアップさえあれば安心」という考え方は、もはや通用しません。取得すること以上に「バックアップが攻撃から守られていること」「バックアップを確実に運用管理できること」が不可欠であり、高い堅牢性と適切な運用によって復旧手段として機能します。

参考:

3. バックアップだけで安心?— リストアの重要性の再確認

バックアップを攻撃者から守ることは重要ですが、それだけでは事業継続は確保できません。事業を再開するために必要なのは、バックアップデータを確実に“復旧できる“ことです。

しかし、データの復旧作業(リストア※)は平常時には行う必要がなく実施頻度が低いため、システム管理者が経験を蓄積しづらいという課題があります。また、次の理由から復旧手順の陳腐化が起こりやすい点にも注意が必要です。

- システム更新により過去の手順がそのまま使えなくなる

- 構成変更により手順の検証が後回しになりがち

※リストア…障害や操作ミス、人為的な破壊行為や暗号化により失ってしまったデータをバックアップデータから復元すること。

いざという時に「手順書はあるのに実行できない」という状況は、事業継続上の重大なリスクとなるため、ランサムウェア対策と同様に「迅速に復旧できる体制」を整えておくことは、事業継続における欠かせない要素です。

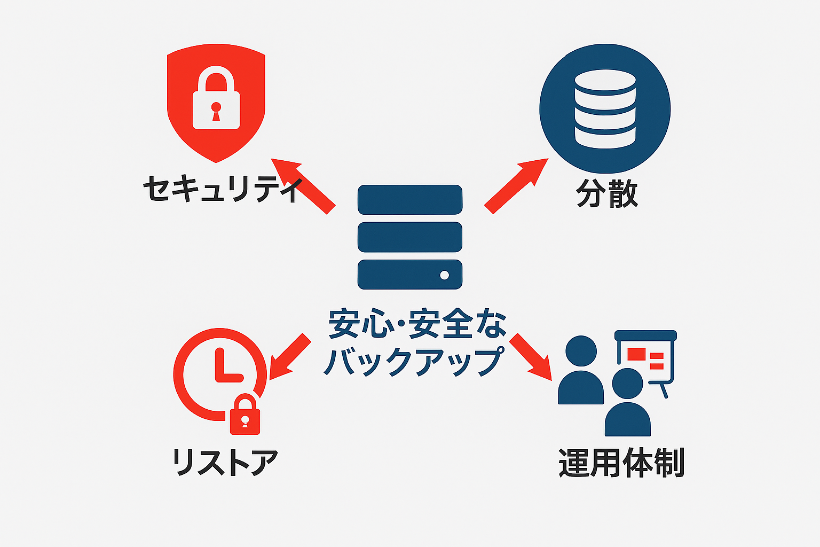

4. バックアップシステムに求められる要素

最近のバックアップシステムは多機能化が進み、各ベンダーが独自の視点や用語で特徴を打ち出しているため、本当に重視すべきポイントが分かりづらくなっています。そこでバックアップシステムに求められる主要な要素を整理しました。検討や見直しの際の参考になれば幸いです。

(1) 不変性

バックアップデータが書き換えや削除をされないようにすることで、ランサムウェアによる暗号化や消去の被害を防ぎます。たとえば「イミュータブル※」や「WORM※」といった仕組みを使うことで、バックアップを安全に長期間保管できます。

(2) 分散配置

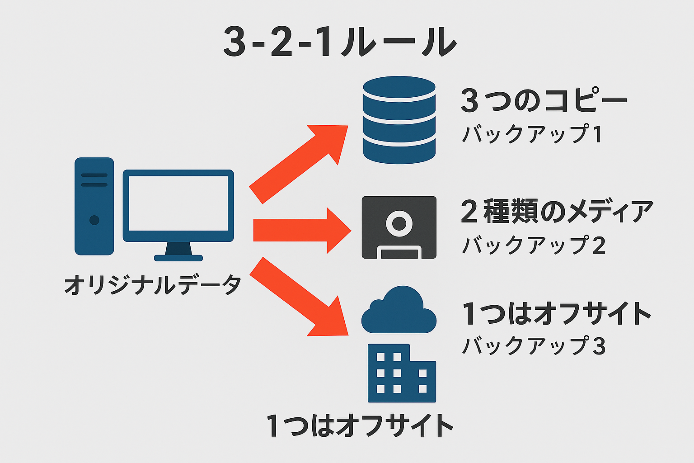

バックアップが壊れたり失われたりしても復旧できるよう、複数のコピーを異なる場所やメディアに分散して保存します。特に「3-2-1ルール※」を守ることで、災害や事故、サイバー攻撃など様々なリスクに備えることができます。遠隔地へのコピーやクラウド連携、テープ保存などを組み合わせるのが一般的です。

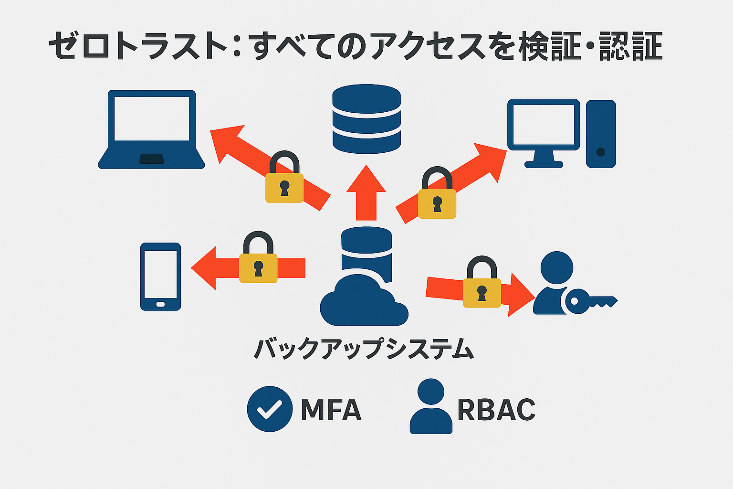

(3) ゼロトラスト(Zero Trust)※対応

バックアップシステムへの不正なアクセスや操作を防ぐため、すべてのアクセスを疑い、厳格な認証や権限管理を行います。たとえば「MFA※」や「RBAC※」を導入することで、万が一IDやパスワードが漏れても、簡単には不正操作されない仕組みを作ります。

(4) ランサムウェア検知・異常挙動検知

バックアップにランサムウェア由来の暗号化や不正な改変が生じた場合や、データ量が急に増えるなどの異常が発生した場合に、それを自動で検知する機能も重要です。これにより、安全なバックアップだけを選んで復旧できるようになります

(5) 高速リストア

業務停止を最小限に抑えるため、バックアップからシステムや仮想マシンをすぐに復旧できる「Instant Recovery※」や高速リストア※機能が求められます。これにより、通常のリストアよりも短時間でサービスを再開できます。

(6) 安全なリストア(オプション)

本番環境に復旧する前に、隔離された環境でリストアの健全性を確認できる機能があると、万が一バックアップが汚染されていても本番環境への影響を防げます。

(7) その他の重要視点

長期間使い続けるためには、バックアップシステムのアップグレードや拡張のしやすさ、操作しやすいGUIなども大切です。

また、物理アプライアンスは仮想基盤のセキュリティリスクを回避できるため、バックアップシステムとしての堅牢性がより高くなります。

| 項目 | 目的 | 主な実装例 |

|---|---|---|

| (1) 不変性 | バックアップの改ざん・削除防止 ランサムウェア対策 |

イミュータブル WORM |

| (2) 分散配置 | バックアップの多重化 分散保存でリスク分散 |

3-2-1ルール 遠隔地コピー クラウド連携 |

| (3) ゼロトラスト対応 | 不正操作防止のための認証・権限管理 | MFA(多要素認証) RBAC(ロールベースアクセス制御) |

| (4) ランサムウェア検知 異常挙動検知 |

異常なバックアップの検出 | 潜在リスク検査 異常挙動検知機能 安全なバックアップの識別 |

| (5) 高速リストア | 業務停止時間の最小化 | Instant Recovery 高速リストア |

| (6) 安全なリストア | 本番環境へ復旧する前の健全性確認 | 隔離環境でのリストアテスト |

| (7) その他の重要視点 | 長期運用 拡張性 操作性 堅牢性 |

アップグレードが容易 拡張が容易 GUIの使いやすさ 物理アプライアンス |

※用語注釈

- イミュータブル:バックアップを書き込み後に変更不可にするという考え方。変更不能な状態を作るための総称です。

- WORM(Write Once Read Many):一度書き込むと変更・削除できない保存方式。イミュータブルな状態を作るための方式の一つ。

- 3-2-1ルール:バックアップを3つのコピー、2種類のメディア、1つは遠隔地に保存するルール。

- ゼロトラスト(Zero Trust): 「社内外問わず誰も信用せず、すべてのアクセスを毎回確認し、必要最小限だけ許可する」という考え方。

- MFA(Multi-Factor Authentication):多要素認証、複数の認証要素で本人確認を強化する仕組み。

- RBAC(Role-Based Access Control):ロールベースアクセス制御、役割ごとに権限をまとめて管理する仕組み。

- Instant Recovery:バックアップから即座にシステムや仮想マシンを起動する機能。

- 高速リストア:バックアップデータを高速にリストアする仕組み。製品によって仕組みは異なる。

- 物理アプライアンス:バックアップ専用に設計された物理ハードウェア(独自OS、最適化されたソフトウェアを搭載)。

5. バックアップ&リストア体制の進化

バックアップシステムの機能を最大限に活かし、万が一の際に迅速かつ確実に復旧するためには、日々のバックアップが取得できていることだけに注力するのではなく、日頃からリストアも含めての運用体制を強化しておくことも不可欠です。

リストア体制の整備

- 誰が、どの順番で、どのデータをリストアするかを事前に決めておく

- リストア手順や連絡体制を明確にし、必要な情報をまとめておく

- リストアするだけではシステムは動かないということを念頭に置き、リストア後の各システムの連携・起動順序など、復旧全体の流れを事前に確認しておく

リストア訓練の実施

- 実際のリストア作業をテストし、疑似環境を使って訓練を行う

- 手順書や体制に沿って定期的に訓練を繰り返し、実践力を維持することで、緊急時にも落ち着いて対応できるようにする

バックアップ計画の見直し

- システムの拡張や変更に合わせて、バックアップ量や取得時間、漏れの有無を定期的に確認し、必要に応じて計画を更新する

このように、日頃から体制の整備・訓練・計画の見直しを継続的に行うことが、確実な復旧と事業継続のための安心につながります。

6. まとめ

ランサムウェアをはじめとするサイバー攻撃の脅威は、今やあらゆる企業・組織にとって現実的なリスクとなっています。バックアップは「最後の砦」である一方、攻撃者の標的にもなり得る存在です。従来の「バックアップさえあれば安心」という考え方は、もはや通用しません。バックアップそのもののセキュリティ強化と、いざという時に迅速に復旧できるリストア体制の両立が不可欠です。

本稿でご紹介したように、バックアップシステムには不変性、分散配置、ゼロトラスト対応、ランサムウェア検知、高速リストア、安全なリストアなど、多岐にわたる要素が求められます。しかし、どれほど優れた機能を備えていても、適切な運用体制やリストア訓練、定期的な見直しがなければ、十分な効果を発揮できません。

重要なのは、「感染しない」ことを目指すだけでなく、「感染しても早期に復旧できる」体制を築くことです。そのためには、バックアップシステムの機能強化に加えて、運用プロセスの整備やリストア訓練、定期的なバックアップ計画のレビューが欠かせません。

今こそ、自社のバックアップ環境を総点検し、最新の脅威に耐えうる”確実に復旧できる体制”を整える絶好の機会です。バックアップの「安心」は、日々の備えと不断の見直しから生まれます。

本稿が皆さんのバックアップ&リストア戦略をさらに一歩進める一助となれば幸いです。

ENGINEERS' COLUMN 記事一覧

-

vol.9

公開日:2026/05/22

ストレージの設計時に見落としがちなポイント3選

私たちサポートエンジニアは、お客様の機器に故障が発生した場合、復旧を最優先に対応します。一方で、システムが長期的に安定稼働するよう、提案や助言を行うことも重要な役割です。導入済みの機器を主にサポートしていると、時々「このシステムはなぜこのような設計・設定にしたのだろう?」と疑問に思うことがあります。

- ストレージ

View More

-

vol.8

公開日:2026/03/13

Wi-Fi 8は「速さ」から「途切れない」へ Wi-Fi 7との違いと導入判断のポイント

Wi-Fi 7(IEEE 802.11be)の普及がようやく始まったばかりですが、すでに次世代の無線LAN規格であるIEEE 802.11bn(Wi-Fi 8)の標準化作業がIEEE 802.11ワーキンググループにて着々と進んでいます。

- アーキテクチャ

View More

-

vol.7

公開日:2026/02/27

SSLi(SSL Inspection)を活用した際に見えてきた課題とポイント

SSLiは、暗号化されているHTTPS通信を一度復号し、HTTPとして可視化する技術です。これにより、通信内容を内部で確認し、マルウェア検査や不審なアクセスの検知を行うことが可能になります。

- セキュリティ

View More

-

vol.6

公開日:2026/02/16

バックアップの進化 ― ランサムウェア時代に求められる新常識

近年、各種メディアの報道でも取り上げられているように、ランサムウェアによるITシステムへの攻撃は、企業にとって最も深刻な脅威の一つとなっています。被害を受けた場合、サービスの再開には長期間を要するケースも多く、その社会的影響や企業が負うコストは非常に大きいものです。そのため、これまで以上にセキュリティ対策を強化する重要性が高まっています。

- セキュリティ

- 運用

View More

-

vol.5

公開日:2026/01/19

Blast‑RADIUS脆弱性対応に伴うFortiGateのRADIUSクライアント仕様変更とその影

FortiGateは、Fortinetが提供する次世代ファイアウォール(NGFW)であり、ネットワークの境界防御や脅威対策を担うセキュリティ製品として、さまざまな企業・組織で利用されています。CTCテクノロジー株式会社では、FortiGateをはじめとするFortinet製品の保守サポートサービスを提供しています。

- セキュリティ

- 運用

View More

-

vol.4

公開日:2025/12/24

ITインフラ機器のOSのバージョン選定

「ハードウェアのサポート終了はまだ先なのに、そこで動いているITインフラ機器のOS(ファームウェア)のバージョンのサポート期間が終了している」このような話を聞いたことがある(または指摘されたことがある)方も少なくないのではないでしょうか。

- 運用

View More

-

vol.3

公開日:2025/12/10

データセンターに液体?高発熱化するサーバーを冷やす「液冷」とは

“なぜ今、液体なのか?”を起点にDLC(Direct Liquid Cooling:直接液冷)の具体的な仕組み、そしてそれがデータセンターにもたらすメリットについて解説します。

- サーバ

View More

-

vol.2

公開日:2025/11/10

CPU・GPU・DPUの違いと役割のおさらいから多様化するプロセッサの最適利用について

皆さんはCPU・GPU・DPUといったワードをどのくらい頻繁に目にしますか? 近年、サーバーやストレージシステムの設計において「CPU(Central Processing Unit)」だけではなく、「GPU(Graphics Processing Unit)」や「DPU(Data Processing Unit)」といった多様なプロセッサの組み合わせ(もしくはそれらを搭載した製品の利用)がずいぶん一般的になってきたと思います。

- アーキテクチャ

View More

-

vol.1

公開日:2025/10/10

ストレージの容量が解放されない?! ― 確認したい2つのポイント

時々「ファイルを削除したのにストレージの容量が解放されない」といったお問い合わせをいただくことがあります。原因はいくつかあるのですが、一般的によくある原因の2つを紹介します。

- サーバ

- ストレージ

View More