ENGINEERS' COLUMN

vol.7

公開日:2026/02/27

SSLi(SSL Inspection)を活用した際に見えてきた課題とポイント

- セキュリティ

SSLi(SSL Inspection、SSL可視化)とは

SSLiは、暗号化されているHTTPS通信を一度復号し、HTTPとして可視化する技術です。これにより、通信内容を内部で確認し、マルウェア検査や不審なアクセスの検知を行うことが可能になります。

本コラムでは、SSLiの基本動作と、実際の運用において注意すべきポイントについてご紹介します。

SSLiの動作概要

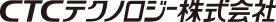

- SSLiでは、HTTP(S)のプロキシ接続を利用します。一般的に、内部側(SSL Inside)にプロキシサーバやADCなどのプロキシ機能を備えた機器を配置し、クライアントはこれらをブラウザにプロキシとして設定します。

- SSL Inside 機器はクライアントの代わりにSSL ServerとSSL接続を行い、必要に応じてFQDN(注1)のホスト名解決も実施します。SSLハンドシェイク完了後、内部処理のため一度接続をリセットし、内部CA局(注2)によって発行した証明書をクライアントへ提示することでHTTPS接続を確立します。

- SSLハンドシェイク完了後、内部処理のため一度接続をリセット(注3)し、内部CA局によって発行した証明書をクライアントへ提示することでHTTPS接続を確立します。

注1:FQDN(Fully Qualified Domain Name、完全修飾ドメイン名)

ホスト名+ドメイン名がついた宛先のこと(www.google.comのようなもの)

注2:内部CA(Certificate Authority)局

「会社や組織が、自分たちのためだけに作った『SSL/TLS通信用身分証明書の発行所』」のこと

注3:リセット

(クライアント - SSLi機器)/(SSLi機器 - サーバ間)で独立したTLSセッションを確立するために必要な動作

この仕組みにより、SSL Inside機器はクライアントの暗号化通信を復号して確認でき、必要なセキュリティ処理を施したうえで、外部へ送信する際には再度SSL暗号化が行われます。

運用時に生じやすい課題

SSLiはセキュリティ強化に有用な一方、多段の通信処理を行うため、トラブル発生時に調査範囲が広くなる傾向があります。

- 解析すべきポイントが多い

- 通信経路が複雑化しやすい

- プロキシ設定や証明書設定が影響しやすい

といった特徴があります。

以下では、実際の運用で見られた代表的な事例をご紹介します。

さまざまな構成パターン

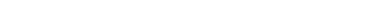

①~⑫はキャプチャポイントを示す

SSLiの基本構成に加え、プロキシが複数段となるケースや、Microsoft 365では一部ワークロードやエンドポイントでTLSインスペクション/認証プロキシの適用が非推奨となる場合があります(出典1)。そのようなプロキシ経由に適さない通信では、別の接続フローが用いられる場合があります。このような環境では、障害調査のためにパケットキャプチャを取得するポイントが多数発生し、最大で①から⑫までの12カ所に及ぶケースもあります。また、NATや複数のセキュリティ機器が挟まる場合、調査の難易度は高くなります。

(出典1):Microsoft 365 ネットワーク接続の原則

https://learn.microsoft.com/ja-jp/microsoft-365/enterprise/microsoft-365-network-connectivity-principles?view=o365-worldwide

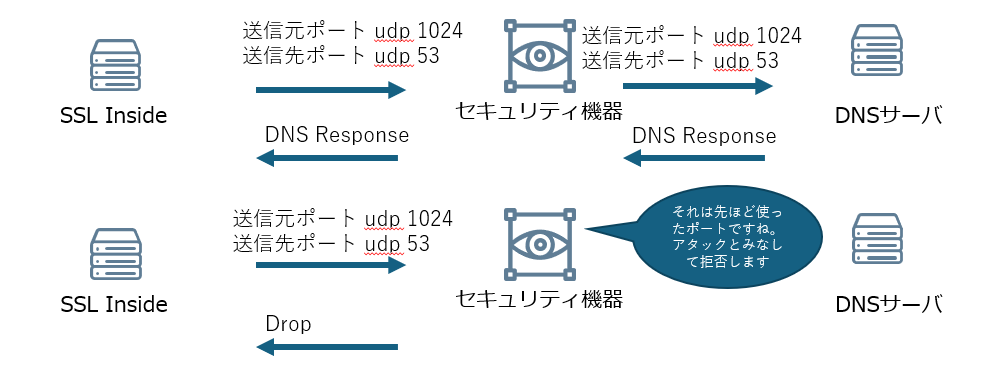

障害事例 1:DNSに関する問題

SSLi環境では、プロキシがDNS問い合わせを行うケースが多くなり、DNSの疎通性が特に重要になります。

SSL Inside機器がDNSリクエストに同じ送信元ポートを使用し続けた結果、途中のセキュリティ機器で通信がブロックされる事例が確認されています。このような場合には、送信元ポートのランダム化などの対策が有効です。原因特定にはDNSサーバだけでなく、関連するネットワーク機器を含めたパケットキャプチャが必要になります。

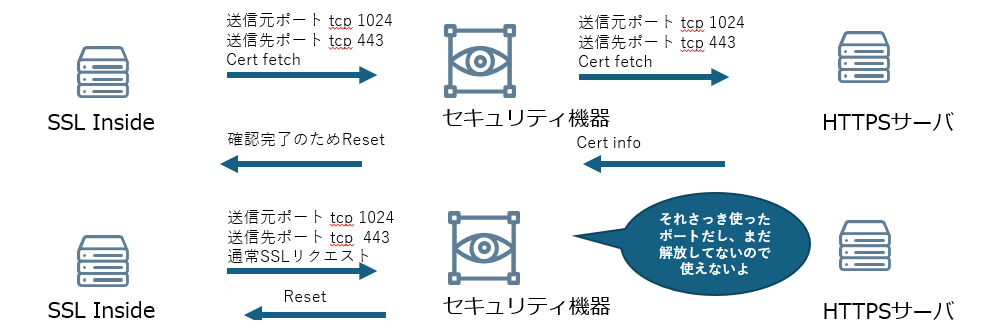

障害事例 2:SSL/TLS証明書に関する問題

SSLiを用いる場合、途中機器がSSL/TLS接続を中継するために必要な内部CA局が発行したRoot CA証明書(注4)をクライアントに登録する必要があります。新しい端末を導入した際に登録を失念して接続エラーが発生するケースがよく見られます。また、証明書の有効期限切れによりSSLiが正常に動作しなくなることもあるため、証明書管理は定期的な確認が重要です。

さらに、Cert Fetch(注5)機能が関係するケースでは、証明書情報取得のためのセッションと通常のSSLリクエストが同一ポートを利用することで、セキュリティ機器により通信が遮断されることがあります。

注4:Root CA証明書

全ての信頼の源となる、証明書発行の元締めのようなもの。SSLi環境ではSSL Inside側が証明書を代わりに返信するため、SSL Iside側を信頼の源として内部CA局が発行した証明書をRoot CA証明書としてクライアント側端末に登録する必要がある。

注5:Cert Fetch

これから通信する相手が、本当に本人かどうかを確認するための『身分証』を提示してもらうプロセス」。

通信相手の「デジタル身分証」を手に入れ、相手が「なりすまし」でないかを確認し、安全に通信するための技術。

その際は、以下のような対処が有効です:

- Cert Fetch 用セッションをバイパスする

- 送信元ポートをランダム化する

- セキュリティ機器側で通過設定を行う

まとめ

SSLiは通信の可視化を可能にし、セキュリティ確保において非常に有効な技術です。一方で、複数の機器や設定が連携するため、運用・保守では幅広い知識が求められます。今回ご紹介した事例は、SSLi環境における典型的な課題の一部ですが、これらを理解することで、トラブルシュートの精度向上や、より安定した運用につながります。

本コラムが、SSLiの導入や運用をご検討される際の一助となれば幸いです。

最後までお読みいただき、ありがとうございました。

※Microsoft、Microsoft 365 は、米国 Microsoft Corporation の米国およびその他の国における登録商標または商標です。

※本ページに記載されている社名、製品名などは、一般に各社の表示、商標または登録商標です。

ENGINEERS' COLUMN 記事一覧

-

vol.9

公開日:2026/05/22

ストレージの設計時に見落としがちなポイント3選

私たちサポートエンジニアは、お客様の機器に故障が発生した場合、復旧を最優先に対応します。一方で、システムが長期的に安定稼働するよう、提案や助言を行うことも重要な役割です。導入済みの機器を主にサポートしていると、時々「このシステムはなぜこのような設計・設定にしたのだろう?」と疑問に思うことがあります。

- ストレージ

View More

-

vol.8

公開日:2026/03/13

Wi-Fi 8は「速さ」から「途切れない」へ Wi-Fi 7との違いと導入判断のポイント

Wi-Fi 7(IEEE 802.11be)の普及がようやく始まったばかりですが、すでに次世代の無線LAN規格であるIEEE 802.11bn(Wi-Fi 8)の標準化作業がIEEE 802.11ワーキンググループにて着々と進んでいます。

- アーキテクチャ

View More

-

vol.7

公開日:2026/02/27

SSLi(SSL Inspection)を活用した際に見えてきた課題とポイント

SSLiは、暗号化されているHTTPS通信を一度復号し、HTTPとして可視化する技術です。これにより、通信内容を内部で確認し、マルウェア検査や不審なアクセスの検知を行うことが可能になります。

- セキュリティ

View More

-

vol.6

公開日:2026/02/16

バックアップの進化 ― ランサムウェア時代に求められる新常識

近年、各種メディアの報道でも取り上げられているように、ランサムウェアによるITシステムへの攻撃は、企業にとって最も深刻な脅威の一つとなっています。被害を受けた場合、サービスの再開には長期間を要するケースも多く、その社会的影響や企業が負うコストは非常に大きいものです。そのため、これまで以上にセキュリティ対策を強化する重要性が高まっています。

- セキュリティ

- 運用

View More

-

vol.5

公開日:2026/01/19

Blast‑RADIUS脆弱性対応に伴うFortiGateのRADIUSクライアント仕様変更とその影

FortiGateは、Fortinetが提供する次世代ファイアウォール(NGFW)であり、ネットワークの境界防御や脅威対策を担うセキュリティ製品として、さまざまな企業・組織で利用されています。CTCテクノロジー株式会社では、FortiGateをはじめとするFortinet製品の保守サポートサービスを提供しています。

- セキュリティ

- 運用

View More

-

vol.4

公開日:2025/12/24

ITインフラ機器のOSのバージョン選定

「ハードウェアのサポート終了はまだ先なのに、そこで動いているITインフラ機器のOS(ファームウェア)のバージョンのサポート期間が終了している」このような話を聞いたことがある(または指摘されたことがある)方も少なくないのではないでしょうか。

- 運用

View More

-

vol.3

公開日:2025/12/10

データセンターに液体?高発熱化するサーバーを冷やす「液冷」とは

“なぜ今、液体なのか?”を起点にDLC(Direct Liquid Cooling:直接液冷)の具体的な仕組み、そしてそれがデータセンターにもたらすメリットについて解説します。

- サーバ

View More

-

vol.2

公開日:2025/11/10

CPU・GPU・DPUの違いと役割のおさらいから多様化するプロセッサの最適利用について

皆さんはCPU・GPU・DPUといったワードをどのくらい頻繁に目にしますか? 近年、サーバーやストレージシステムの設計において「CPU(Central Processing Unit)」だけではなく、「GPU(Graphics Processing Unit)」や「DPU(Data Processing Unit)」といった多様なプロセッサの組み合わせ(もしくはそれらを搭載した製品の利用)がずいぶん一般的になってきたと思います。

- アーキテクチャ

View More

-

vol.1

公開日:2025/10/10

ストレージの容量が解放されない?! ― 確認したい2つのポイント

時々「ファイルを削除したのにストレージの容量が解放されない」といったお問い合わせをいただくことがあります。原因はいくつかあるのですが、一般的によくある原因の2つを紹介します。

- サーバ

- ストレージ

View More